5月12日早些时候,卡巴斯基实验室产品在全球范围内告捷检测和拦截了大量勒索软件攻击。在这些攻击中,受害者的数据会被加密,并且在被加密文件上添加“.WCRY”的扩展名。

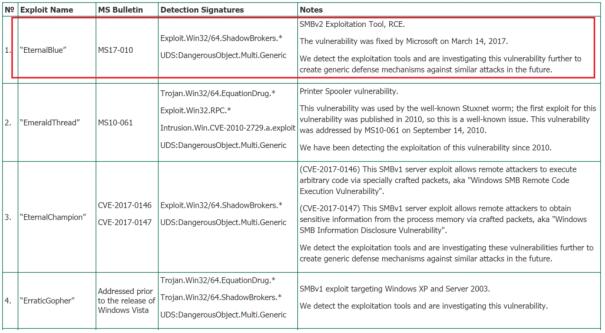

这次攻击被称为“WannaCry”攻击。卡巴斯基实验室的分析发现,这种攻击利用微软Windows系统的一种 SMBv2 远程代码执行漏洞进行感染。该漏洞利用程序(代号为“永恒之蓝”)于2017年4月14日被Shadowsbrokers黑客组织发布到互联网上,微软在3月14日发布了修补该漏洞的补丁。

不幸的是,似乎仍有很多企业和组织未安装这一安全补丁。

数据来源: https://support.kaspersky.com/shadowbrokers

几个小时前,西班牙的计算机应急响应团队CCN-CERT在其网站上发出了警告,声称西班牙多家组织遭受大规模勒索软件攻击。该警告建议用户安装微软在2017年3月发布的安全公告补丁,以避免攻击进一步蔓延。

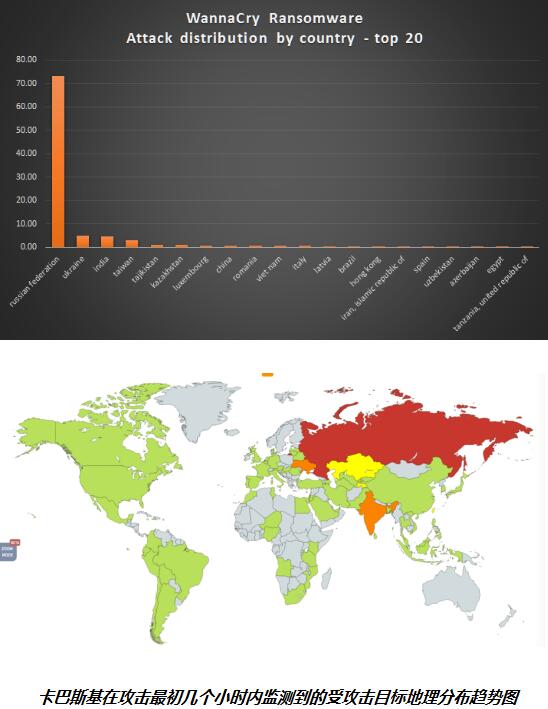

英国国家卫生署(NHS)同样发布了一条公告,确认英国有16家医疗机构遭受感染。此外,我们还确认有多个国家遭受感染,包括俄罗斯、乌克兰和印度。

需要了解的是,未安装补丁的Windows计算机会将SMB服务暴露在外,从而被“永恒之蓝”漏洞利用程序远程攻击,造成WannaCry勒索软件感染。但是,不包含这种漏洞的计算机也不能完全避免勒索软件组件的运行。所以,此次攻击大范围爆发的罪魁祸首似乎就是这种漏洞。

对攻击的分析

目前,我们在全球99个国家发现了超过200,000次WannaCry勒索软件攻击,其中大多数攻击位于俄罗斯, 包括美国以及整个欧洲在内的多个国家、国内的高校内网、大型企业内网和政府机构专网中招。需要注意的是,我们所监测到的攻击数量和受害者范围可能并不完全,真正的被攻击目标和受害者可能远高于这这一数据。

攻击中使用的恶意软件会对用户文件进行加密,同时还会释放和执行一个解密工具。之后,会显示一个窗口,要求受害者支付价值600美元的*币特比**到攻击者的*币特比**钱包。有趣的是,尽管攻击者索要的赎金金额为600美元,但向该钱包支付的前五笔赎金为300美元的*币特比**。这表明,该攻击组织提高了索要的赎金金额。

这种勒索工具具有多种语言版本,目的是对多个国家的受害者进行勒索。

值得注意的是,该恶意软件还会给出一个倒计时,声称超过这个时间后赎金金额会增加,同时显示另一个窗口,催促受害者尽快支付赎金,威胁受害者如果不在倒计时期间支付赎金,所有的数据和文件会全部丢失。并非所有的勒索软件都会提供这种倒计时。

为了确保用户看到这些警告信息,恶意软件会替换用户的计算机桌面壁纸,内容为如何找到恶意软件释放的解密工具。

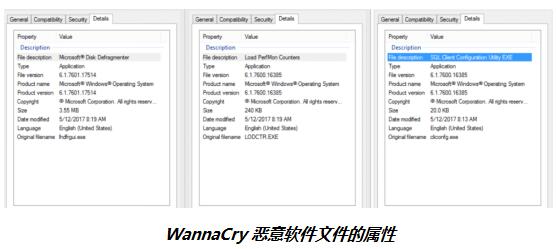

恶意软件样本不包含任何有关特定文化或代码页的内容,只有通用的英语和拉丁语代码页CP1252。文件包含版本信息,但这些信息盗用了随机的微软Windows 7 系统工具。

为了便于受害者支付*币特比**,恶意软件包含一个来自btcfrog的二维码页面,该连接指向的*币特比**钱包地址为13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94。这些图像的元数据中也无法提供任何额外信息:

攻击者使用的*币特比**钱包地址之一为:

13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94

其中一个钱包在过去几小时内收到了 0.88 *币特比**

在恶意软件样本的“readme.txt”文件中还包含攻击者使用的另一个*币特比**钱包地址:115p7UMMngoj1pMvkpHijcRdfJNXj6LrLn– 0.32 *币特比**

12t9YDPgwueZ9NyMgw519p7AA8isjr6SMw – 0.16 *币特比**

1QAc9S5EmycqjzzWDc1yiWzr9jJLC8sLiY

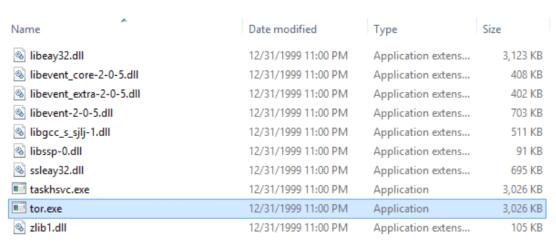

为了执行命令和控制恶意软件行为,恶意软件使用了Tor服务的可执行文件,并且释放了必要的依赖文件用于访问Tor网络:

用于访问Tor服务所释放的文件

在攻击目标方面,这种勒索软件会加密以下扩展名的文件:

.der, .pfx, .key, .crt, .csr, .p12, .pem, .odt, .ott, .sxw, .stw, .uot, .3ds, .max, .3dm, .ods, .ots, .sxc, .stc, .dif, .slk, .wb2, .odp, .otp, .sxd, .std, .uop, .odg, .otg, .sxm, .mml, .lay, .lay6, .asc, .sqlite3, .sqlitedb, .sql, .accdb, .mdb, .dbf, .odb, .frm, .myd, .myi, .ibd, .mdf, .ldf, .sln, .suo, .cpp, .pas, .asm, .cmd, .bat, .ps1, .vbs, .dip, .dch, .sch, .brd, .js?1777002808.958 p, .php, .asp, .java, .jar, .class, .mp3, .wav, .swf, .fla, .wmv, .mpg, .vob, .mpeg, .asf, .avi, .mov, .mp4, .3gp, .mkv, .3g2, .flv, .wma, .mid, .m3u, .m4u, .djvu, .svg, .psd, .nef, .tiff, .tif, .cgm, .raw, .gif, .png, .bmp, .jpg, .jpeg, .vcd, .iso, .backup, .zip, .rar, .tgz, .tar, .bak, .tbk, .bz2, .PAQ, .ARC, .aes, .gpg, .vmx, .vmdk, .vdi, .sldm, .sldx, .sti, .sxi, .602, .hwp, .snt, .onetoc2, .dwg, .pdf, .wk1, .wks, .123, .rtf, .csv, .txt, .vsdx, .vsd, .edb, .eml, .msg, .ost, .pst, .potm, .potx, .ppam, .ppsx, .ppsm, .pps, .pot, .pptm, .pptx, .ppt, .xltm, .xltx, .xlc, .xlm, .xlt, .xlw, .xlsb, .xlsm, .xlsx, .xls, .dotx, .dotm, .dot, .docm, .docb, .docx, .doc

恶意软件攻击的文件类型包括:

常用的Office文件(扩展名为.ppt、.doc、.docx、.xlsx、.sxi)

并不常用,但是某些特定国家使用的office文件格式(.sxw、.odt、.hwp)

压缩文档和媒体文件(.zip、.rar、.tar、.mp4、.mkv)

电子邮件和邮件数据库(.eml、.msg、.ost、.pst、.deb)

数据库文件(.sql、.accdb、.mdb、.dbf、.odb、.myd)

开发者使用的源代码和项目文件(.php、.java、.cpp、.pas、.asm)

密匙和证书(.key、.pfx、.pem、.p12、.csr、.gpg、.aes)

美术设计人员、艺术家和摄影师使用的文件(.vsd、.odg、.raw、.nef、.svg、.psd)

虚拟机文件(.vmx、.vmdk、.vdi)

WannaCry dropper病毒会释放多种语言版本的交付赎金解密说明,包括:

保加利亚语、中文(简体)、中文(繁体)、克罗地亚语、捷克语、丹麦语、荷兰语、英语、法语、德语、芬兰语、菲律宾语、印尼语、希腊语、日语、韩语、意大利语、拉脱维亚语、挪威语、波兰语、葡萄牙语、罗马尼亚语、俄语、斯洛伐克语、西班牙语、瑞典语、土耳其语、越南语

例如,以下是一个英语版本的交付赎金解密说明:

我的电脑出了什么问题?

你的重要文件已被加密。

电脑中的文档、照片、视频、数据库和其他文件已被加密,无法进行访问。也许你正在寻找恢复文件的方法,但是请不要浪费时间。除了我们的解密服务,没有人能够恢复你的文件。

我的文件能够恢复吗?

当然,我们保证你能够安全无忧地恢复所有文件。但是你没有足够的时间。

你能够免费解密一些文件。请点击试用。

如果想要解密所有文件,请支付赎金。

你只有3天赎金支付期限。之后价格将会翻倍。

此外,7天内未付款者将永远无法恢复文件。

对于不能在6个月内支付赎金的贫困用户,我们将推出免费活动。

怎么进行付款?

我们只接受*币特比**付款。请单击此处,了解更多详情。

请查看*币特比**的当前价格,购买一些*币特比**。请单击此处,了解更多详情。

并且,请将正确的金额发送至此窗口中指定的地址。

付款后,请点击此处。最佳收款核对时间:格林尼治时间星期一至星期五上午9:00 - 11:00。

确认收到赎金后,你能够立即解密文件。

联系方式

如需我们的帮助,请点击此处发送信息。

我们强烈建议你不要删除该软件,并在一段时间内禁用反病毒软件,直至你支付赎金并得到处理。如反病毒软件自动更新并删除该软件,即使你支付了赎金也无法恢复文件!

它还释放了批处理文件、VBS脚本文件和一个readme文件(内容详见附录)。

为了避免用户关闭红色对话框或不理解里面的内容,攻击者将文本文件释放到删除到磁盘上,进行进一步指示。举一个例子,他们将名为@ please_read_me. txt的“readme”文件释放到受害主机磁盘的许多目录中。请注意,除了“我怎么能相信你?”这一句话外,readme文件的英语表达非常好。到目前为止,受害者已和这一115p7ummngoj1pmvkphijcrdfjnxj6lrln*币特比**账户进行了两次交易,金额约300美元:

问:我的文件怎么了?

答:你的重要文件被加密了。这意味着,除非解密这些文件,否则你将无法正常打开。

如果按照我们的指示去做,我们保证你能够快速安全地解密所有文件!

让我们开始解密!

问:我该怎么办?

答:首先,你需要支付服务费进行解密。请向115p7UMMngoj1pMvkpHijcRdfJNXj6LrLn*币特比**账户支付价值300美金的*币特比**。

接着,找到名为@WanaDecryptor@*ex.e**的应用文件。这就是解密软件。

请运行指示并按照指示内容去做。(你可能需要在一段时间内禁用反病毒软件。)

问:我怎么能相信你?

答:请不要担心解密问题。

我们肯定会解密恢复你的文件,因为一旦欺骗用户,没有人会信任我们。

* 如需帮助,请点击解密器窗口发送信息。

一旦开始解密,将立即生成几个进程,改变文件权限,与隐藏的c2服务器进行通信:

· attrib +h .

· icacls . /grant Everyone:F /T /C /Q

· C:\Users\xxx\AppData\Local\Temp\taskdl*ex.e**

· @WanaDecryptor@*ex.e** fi

· 300921484251324.bat

· C:\Users\xxx\AppData\Local\Temp\taskdl*ex.e**

· C:\Users\xxx\AppData\Local\Temp\taskdl*ex.e**

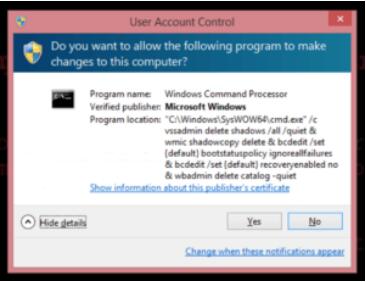

恶意软件创建互斥锁“Global\MsWinZonesCacheCounterMutexA”并运行这一指令:

cmd*ex.e** /c vssadmin delete shadows /all /quiet & wmic shadowcopy delete & bcdedit /set {default} bootstatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no & wbadmin delete catalog -quiet

用户将看到一个弹出的用户账户控制弹窗。

禁用卷影射服务(系统还原)的用户账户控制弹窗

该恶意软件使用了TOR隐藏的指令和控制服务。以下为.onion域的列表:

· gx7ekbenv2riucmf.onion

· 57g7spgrzlojinas.onion

· Xxlvbrloxvriy2c5.onion

· 76jdd2ir2embyv47.onion

· cwwnhwhlz52maqm7.onion

· sqjolphimrr7jqw6.onion

防御和检测信息

卡巴斯基系统监视组件在阻止这些攻击中起到相当重要的功能。系统监视组件能够在恶意样本设法绕过其他防御技术的情况下,回滚勒索软件做出的改变。系统监视组件的这一功能极其有用,尤其在恶意样本绕过防御技术并试图加密磁盘数据的情况下。

系统监视组件拦截WannaCry 攻击

防御建议:

1 、确保所有主机运行并启用端点安全解决方案。

2 、安装微软官方提供的补丁,可关闭受影响的服务器漏洞。

3 、确保卡巴斯基实验室产品中的系统监视组件处于启用状态。

4 、扫描所有系统。在检测到名为MEM:Trojan.Win64.EquationDrug.gen的 恶意软件攻击后,请重启系统,并确保安装了MS17-010补丁。

目前在攻击中检测到的样本包括:

4fef5e34143e646dbf9907c4374276f5

5bef35496fcbdbe841c82f4d1ab8b7c2

775a0631fb8229b2aa3d7621427085ad

7bf2b57f2a205768755c07f238fb32cc

7f7ccaa16fb15eb1c7399d422f8363e8

8495400f199ac77853c53b5a3f278f3e

84c82835a5d21bbcf75a61706d8ab549

86721e64ffbd69aa6944b9672bcabb6d

8dd63adb68ef053e044a5a2f46e0d2cd

b0ad5902366f860f85b892867e5b1e87

d6114ba5f10ad67a4131ab72531f02da

db349b97c37d22f5ea1d1841e3c89eb4

e372d07207b4da75b3434584cd9f3450

f529f4556a5126bba499c26d67892240

卡巴斯基实验室检测出的样本名称包括:

Trojan-Ransom.Win32.Gen.djd

Trojan-Ransom.Win32.Scatter.tr

Trojan-Ransom.Win32.Wanna.b

Trojan-Ransom.Win32.Wanna.c

Trojan-Ransom.Win32.Wanna.d

Trojan-Ransom.Win32.Wanna.f

Trojan-Ransom.Win32.Zapchast.i

PDM:Trojan.Win32.Generic

卡巴斯基实验室的行家目前正在加紧研发解密工具,帮助受害者恢复被加密的文件。

附件

批处理文件

@echo off

echo SET ow = WScript.CreateObject("WScript.Shell")> m.vbs

echo SET om = ow.CreateShortcut("C:\Users\ADMINI~1\AppData\Local\Temp\@WanaDecryptor@*ex.e**.lnk")>> m.vbs

echo om.TargetPath = "C:\Users\ADMINI~1\AppData\Local\Temp\@WanaDecryptor@*ex.e**">> m.vbs

echo om.Save>> m.vbs

cscript*ex.e** //nologo m.vbs

del m.vbs

del /a %0

m.vbs

SET ow = WScript.CreateObject("WScript.Shell")

SET om = ow.CreateShortcut("C:\Users\ADMINI~1\AppData\Local\Temp\@WanaDecryptor@*ex.e**.lnk")

om.TargetPath = "C:\Users\ADMINI~1\AppData\Local\Temp\@WanaDecryptor@*ex.e**"

om.Save